Wyprzedzając

zagrożenia

Uzyskaj pełną widoczność swojej sieci. Natychmiastowe rozpoznawanie wszystkich cyberataków, zgłaszaj zagrożenia i reaguj błyskawicznie.

W ten sposób wyprzedzisz zagrożenia.

Uzyskaj pełną widoczność swojej sieci. Natychmiastowe rozpoznawanie wszystkich cyberataków, zgłaszaj zagrożenia i reaguj błyskawicznie.

W ten sposób wyprzedzisz zagrożenia.

Cyberataki i zaawansowane trwałe zagrożenia (APT) nasilają się, stają się coraz silniejsze i znacznie bardziej innowacyjne na przestrzeni lat. Pomimo już istniejącego systemu (EDR, IDS, zasoby ludzkie...), niektóre ataki wciąż pozostają niezauważone przez infrastrukturę obronną.

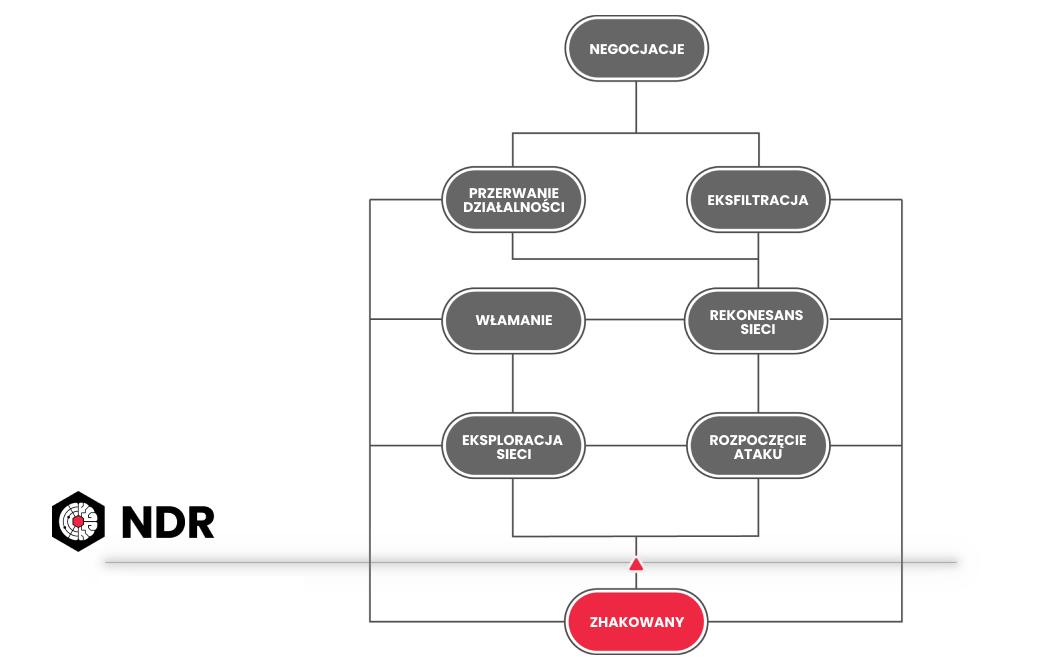

NDR (Network Detection and Response) działa w sieci i wykorzystuje unikalne technologie, takie jak sztuczna inteligencja i silniki detekcji do wykrywania nieznanych zagrożeń. Jest to najlepsze podejście do zwalczania technik 0-day, które mogą być niewidoczne dla tradycyjnych rozwiązań.

Uproszczony proces instalacji, wstępnie skonfigurowane reguły i wiele domyślnie włączonych silników umożliwiają rozpoczęcie wykrywania zagrożeń w sieci zaledwie kilka minut po podłączeniu NDR.

Wykrywa zagrożenia od momentu podłączenia do sieci. Nie ma potrzeby budowania jakiejkolwiek linii bazowej, wstępnie skonfigurowane silniki zaczynają działać od momentu podłączenia ich do środowiska.

Łatwo jest zintegrować platformę NDR z istniejącą infrastruktura IT w Twoim środowisku. Możesz skorzystać z naszego interfejsu API i przekazać wszystkie dane do swoich usług SIEM/SYSLOG lub SOC.

Reaktywność jest kluczem do blokowania wszelkich cyberataków. NDR firmy Gatewatcher działa w najwcześniejszym etapie włamania i oferuje ekspertom ds. bezpieczeństwa IT 360° widoczność oraz mapowanie i kontrolę w czasie rzeczywistym nad tym, co się dzieje.

W ciągu kilku godzin Gatewatcher jest skonfigurowany i zaczyna analizować ruch sieciowy (nawet zaszyfrowany). Jego celem jest wykrywanie złośliwych działań od pierwszych prób wyśledzenia pacjenta 0 włamania. SOC może wtedy lepiej zrozumieć skalę, przyczynę i wpływ każdego incydentu.

AionIQ® to platforma wykrywania i reagowania, która skutecznie identyfikuje złośliwe działania i podejrzane zachowania w oparciu o mapowanie wszystkich zasobów obecnych w IS.

Połączenie tych możliwości z bezprecedensową wydajnością w analizowaniu złośliwych zachowań, nawet w przypadku zaszyfrowanych przepływów sieciowych, zapewnia 360° modelowanie poziomu cyberryzyka związanego z każdym połączeniem między zasobami i użytkownikami.

AionIQ® zapewnia niezrównany poziom wykrywania i widoczności cyberzagrożeń, zarówno znanych, jak i nieznanych: Ransomware, APT, exploity podatności zero-day itp.

![]()

Widoczność 360° w czasie rzeczywistym i analiza wszystkich zasobów w sieci

![]()

Połączenie z już istniejącym systemem (EDR, SIEM, SOAR)

![]()

Mapowanie wszystkich zasobów systemu informatycznego

![]()

Zautomatyzowane uczenie maszynowe w celu dostosowania do nowych zagrożeń

![]()

Modelowanie ryzyka według zasobów i użytkowników

![]()

Zmniejszona liczba fałszywych alarmów

Gatewatcher NDR jest jednym z europejskich liderów rynku rozwiązań cyberbezpieczeństwa i został uznany za reprezentatywnego dostawcę NDR w Gartner Market Guide 2022.

NDR wykorzystuje połączenie uczenia maszynowego (ML), zaawansowanej analityki i wykrywania opartego na regułach do wykrywania anomalii i podejrzanej aktywności w sieciach korporacyjnych.

Gatewatcher chroni ponad 1200 infrastruktur i pomaga organizacjom na całym świecie w radzeniu sobie z różnymi wyzwaniami cybernetycznymi.

Uzyskaj dostęp do naszego katalogu, aby dowiedzieć się, jak reagujemy na te wyzwania i wiele więcej:

Jak mogę bronić się przed coraz bardziej złożonymi zagrożeniami, jeśli nie mam jeszcze kontroli nad moją technologią?

Jak mogę wykorzystać sztuczną inteligencję jako skuteczny sposób na identyfikację pojawiania się nowych cyberataków?

Jak mogę zidentyfikować zaawansowane techniki i taktyki przelatujące poza radarem mojej cyberinfrastruktury?

Jak mogę zarządzać złożonością, aby zidentyfikować i naprawić słabe punkty, zanim zostaną wykorzystane przez hakerów?